Атаки и взлом сайта ZLONOV.ru

Данный пост перенесён автоматически с предыдущего варианта сайта. Возможны артефакты. Если информация этого поста важна для вас, свяжитесь со мной для получения полного содержимого.

Как поётся в одной известной песне: “… и если есть те, кто приходят к тебе, найдутся и те, кто придут за тобой”.

Когда-то у моего блога была такая небольшая посещаемость, что обнаружив утром какой-либо комментарий, оставленный ночью анонимным доброжелателем под очередным постом, просто просмотрев данные Google Analytics, я среди нескольких посетителей, что приходили в блог ночью, легко мог вычислить тех самых двоих, которые, явно общаясь друг с другом, читали в ночи мои посты и придумывали и писали этот самый комментарий. При этом, с учётом широких возможностей сервиса Google Analytics, я точно мог узнать их города, провайдеров и даже типы устройств, с которых было обращение, что с высокой вероятностью позволяло вычислить вполне конкретных людей.

С ростом посещаемости и переходом на собственный домен ZLONOV.ru (на движке WordPress), стал всё чаще сталкиваться с типичными проблемами, присущими любому набирающему популярность ресурсу: попытки взлома, спамеры и производительность.

Проще всего разобраться со спамерами. Тему контроля комментариев в блоге я уже как-то затрагивал и могу сказать, что с тех пор (а с момента публикации того поста прошло уже два с половиной года) Akismet (антиспам-сервис для WordPress) так ни разу серьёзно и не подводил, ну разве что отправил в карантин один из комментариев под промо постом о клиентской базе ИнфоВотч.

С производительностью тоже при желании разобраться можно: кэширование, отключение ненужного, подбор правильного хостинга - вот некоторые из вариантов оптимизации блога на WordPress. Кстати, не так давно узнал (да-да, в вопросах SEO-оптимизации я тот ещё эксперт =) ), что помимо удобства для читателей (сайт работает быстрее), повышение производительности сказывается и на рейтинге, который присваивают поисковые системы, ранжирующие сайт в поисковой выдаче.

Самый же сложный вопрос - это, конечно же, обеспечение безопасности. Для блогов на площадке Blogspot (а именно таких среди блогов по ИБ большинство) чуть ли не единственный риск - это взлом связанной учётной записи Google, а вот для standalone-сайта на неплохом, в общем-то, движке WordPress, вариантов гораздо больше.

Например, в этом августе сторонний исследователь обнаружил на ZLONOV.ru непропатченную XSS-уязвимость. Проблема оказалась в компоненте The Pretty Photo, используемом в моей теме для WordPress - что-то пошло не так и одно из обновлений не установилось. Тему я использую платную, поэтому поддержка оперативно помогла разобраться в проблеме, хотя по большому счёту они лишь подсказали более оптимальный вариант обновления. Выяснять, что это за уязвимость и как отключить уязвимый компонент до его обновления, пришлось самостоятельно - исследователь помогать готов был только за деньги =)

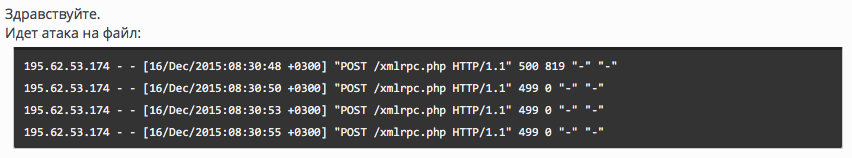

Более свежий пример - вчерашняя ночная атака с перебором паролей (подробнее про сам тип атаки здесь):

[caption id=”attachment_7910” align=”aligncenter” width=”852”] Атака на ZLONOV.ru[/caption]

Атака на ZLONOV.ru[/caption]

IP-адрес атакующего 195.62.53.174 оказался вполне себе российским и числящимся за ООО «НТЦ Фиорд», с поддержкой которого я сразу же связался. Мне пообещали, что передадут моё обращение своему клиенту, за которым данный IP-адрес закреплён. Пока продолжения переписки не было.

Со своей стороны при помощи службы поддержки моего хостера fornex.com (ссылка реферальная), оперативностью работы специалистов которого не перестаю восхищаться, ряд действий, направленных на блокирование этой атаки и недопущение подобных впредь, тоже пришлось предпринять: останавливать перебор паролей перепиской по электронной почте - не самый оперативный вариант =)

В общем, несмотря на целый ряд существенных преимуществ от использования собственного домена и standalone-движка WordPress, в полной мере беззаботно наслаждаться ими и скучать мне как владельцу ресурса не приходится. Зато держишь себя в тонусе и расширяешь кругозор =)

Комментарии из Telegram

Комментарии ВКонтакте