[таблицы] Системы обнаружения вторжений, сертифицированные по новым требованиям

Данный пост перенесён автоматически с предыдущего варианта сайта. Возможны артефакты. Если информация этого поста важна для вас, свяжитесь со мной для получения полного содержимого.

Добавлено 18.02.2022

Свежий обзор сертифицированных СОВ: Сертифицированные системы обнаружения вторжений в 2022 году

См. также:

Важно!

Информация в приведённых таблицах актуальна на дату публикации. Текущие действующие сертификаты ФСТЭК можно посмотреть в соответствующем Реестре ФСТЭК. Также по возможности актуализируется информация в Каталоге средств защиты информации.

Требования (профили защиты) к системам обнаружения вторжений (СОВ) были утверждены Приказом ФСТЭК России №638 от 6 декабря 2011 года и вступили в действие с 15 марта 2012 года. Как и для других средств защиты информации, профили защиты открыто опубликованы только частично - доступны требования для четвёртого, пятого и шестого классов защиты.

Всего было введено два типа систем обнаружения вторжений (СОВ):

- СОВ уровня сети: Датчики (сенсоры) собирают информацию о пакетах данных, передаваемых в пределах информационной системы(ИС) (сегмента ИС), в которой (котором) установлены эти датчики. Датчики СОВ уровня сети могут быть реализованы в виде программного обеспечения (ПО), устанавливаемого на стандартные программно-технические платформы, а также в виде программно-технических устройств, подключаемых к ИС (сегменту ИС);

- СОВ уровня узла: Датчики СОВ уровня узла представляют собой программные модули, устанавливаемые на защищаемые узлы информационной системы (ИС) и предназначенные для сбора информации о событиях, возникающих на этих узлах.

Помимо двух типов СОВ определены 6 классов защиты для них: чем выше класс (1 — самый высокий), тем больше к ним требований и тем в более высокого класса систем (ГИС, АСУ, ИСПДн, системы значимых объектов КИИ) они могут применяться.

| КЛАСС ЗАЩИТЫ | СОВ УРОВНЯ СЕТИ | СОВ УРОВНЯ УЗЛА |

|---|---|---|

| 1 | ИТ.СОВ.С1.ПЗ | ИТ.СОВ.У1.ПЗ |

| 2 | ИТ.СОВ.С2.ПЗ | ИТ.СОВ.У2.ПЗ |

| 3 | ИТ.СОВ.С3.ПЗ | ИТ.СОВ.У3.ПЗ |

| 4 | ИТ.СОВ.С4.ПЗ | ИТ.СОВ.У4.ПЗ |

| 5 | ИТ.СОВ.С5.ПЗ | ИТ.СОВ.У5.ПЗ |

| 6 | ИТ.СОВ.С6.ПЗ | ИТ.СОВ.У6.ПЗ |

На момент публикации данного поста в реестре ФСТЭК присутствует 22 сертификата с упоминанием профилей защиты СОВ и 19 из них выданы на серию (3 - на ограниченную партию изделий).

Ниже приведены все доступные на сегодня сертифицированные серией по текущим требованиям ФСТЭК системы обнаружения вторжений, сгруппированные по типам.

Важно! Информация в приведённых таблицах актуальна на дату публикации. Текущие действующие сертификаты ФСТЭК можно посмотреть в соответствующем Реестре ФСТЭК. Также по возможности актуализируется информация в Каталоге средств защиты информации.

Системы обнаружения вторжений уровня сети

Системы обнаружения вторжений уровня узла

| Класс защиты | № сертификата - Система обнаружения вторжений уровня узла |

| ИТ.СОВ.У1.ПЗ | отсутствуют |

| ИТ.СОВ.У2.ПЗ | 3856 - программный комплекс обнаружения вторжений Ребус-СОВ |

| ИТ.СОВ.У3.ПЗ | отсутствуют |

| ИТ.СОВ.У4.ПЗ | 2720 - Система защиты информации от несанкционированного доступа Dallas Lock 8.0-K 2945 - Система защиты информации от несанкционированного доступа Dallas Lock 8.0-С 3232 - HP TrippingPoint (скорее всего речь о TippingPoint) 3745 - cредство защиты информации Secret Net Studio 3802 - система обнаружения вторжений ViPNet IDS HS |

| ИТ.СОВ.У5.ПЗ | отсутствуют |

| ИТ.СОВ.У6.ПЗ | отсутствуют |

Сетевых СОВ представлено много (14 штук), есть как отчественные решения, так и зарубежные (правда, последние только 4 и 5 классов защиты). А вот СОВ уровня узла лишь 6 вариантов и все, кроме Ребус-СОВ (у него класс 2), имеют только 4 класс защиты.

Пожалуй, стоит обратить внимание ещё вот на какой момент (спасибо Алексею Лукацкому за идею) - версия продукта, на которую выдан сертификат.

В случае с отечественными решениями, которые почти все в ином, отличном от сертифицированного виде не существуют и не продаются, это не так важно, а вот для зарубежных продуктов - дело совсем другое.

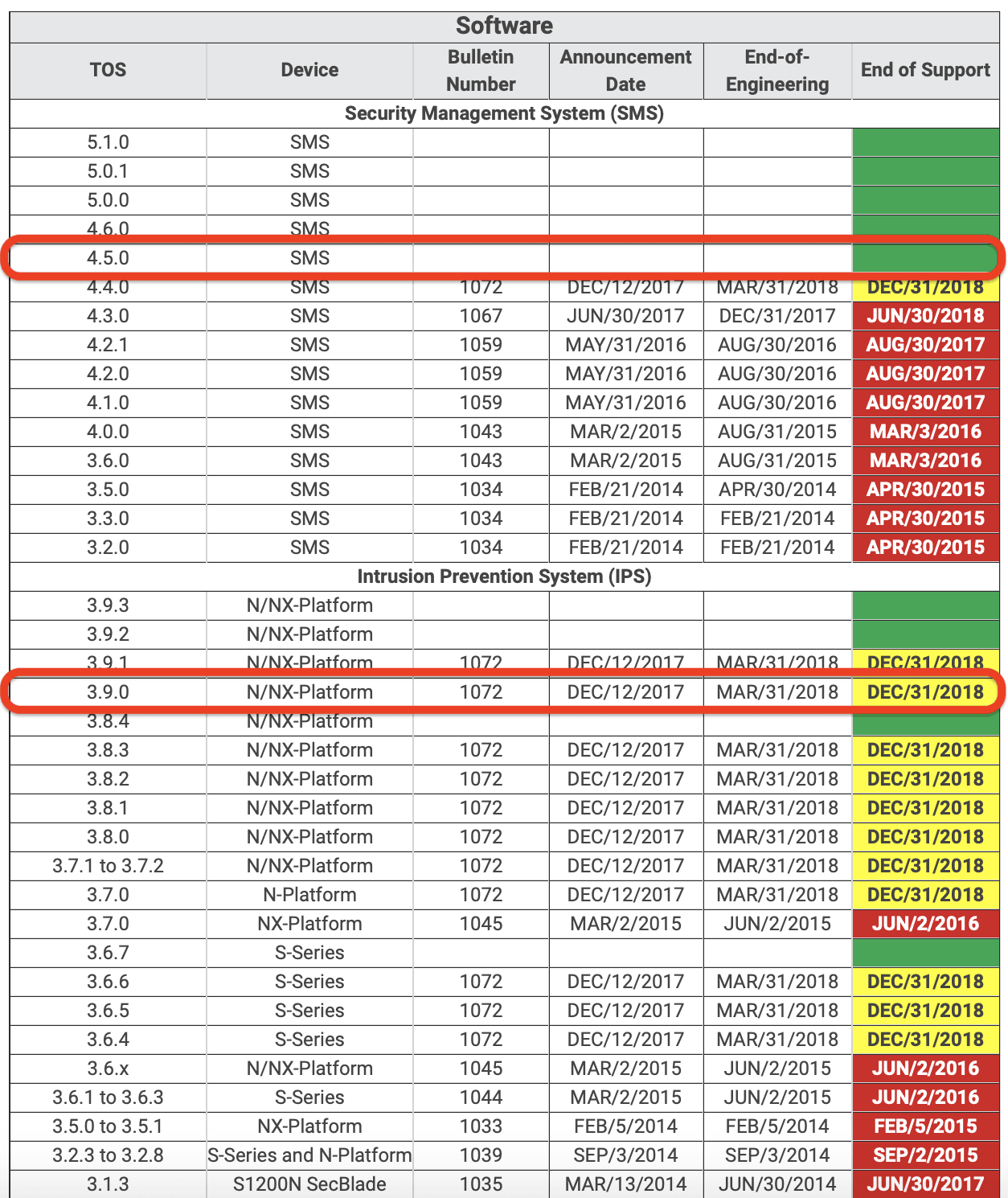

Так, если верить, пресс-релизу Trend Micro от июня 2017 года, сертификат 3232 выдан на “программно-аппаратный комплекс Trend Micro TippingPoint серий N и NX с операционной системой TOS версия 3.9.0 и системой управления Security Management System версия 4.5.0”, что, согласно документу TippingPoint End of Life (EOL) dates, означает, что данное сертифицированное решение хоть и не последней версии, но, по крайней мере, является поддерживаемым.

Нужно, правда, отметить, что в тексте пресс-релиза в отношении сертификата 3232 говорится о том, что он выдан на СОВ уровня сети, но в реестре ФСТЭК указано, что сертификат 3232 выдан для СОВ уровня узла (ИТ.СОВ.У4.ПЗ), да и вообще - на некий “HP TrippingPoint”.

Сертификат уровня сети на TippingPoint в реестре ФСТЭК всё же есть - это сертификат 3481. Беда только в том, что (если верить реестру) сертификат 3481 выдан на “программно-аппаратный комплекс HP TippingPoint серий N и NX с операционной системой TOS версия 3 и системой управления SMS версия 3”, т.е. на устаревшую и неподдерживаемую с марта 2016 систему управления.

Пресс-релиз и реестр ФСТЭК противоречат друг другу и можно было бы верить реестру, но в нём тоже есть ошибки: упомянутый TrippingPoint или тот же САВ3.ИТ с цифрой 3 вместо буквы З (писал про него в июле, пока так и не исправили). Оригиналы сертификатов ФСТЭК просит не публиковать, так что “The Truth Is Out There” (с)

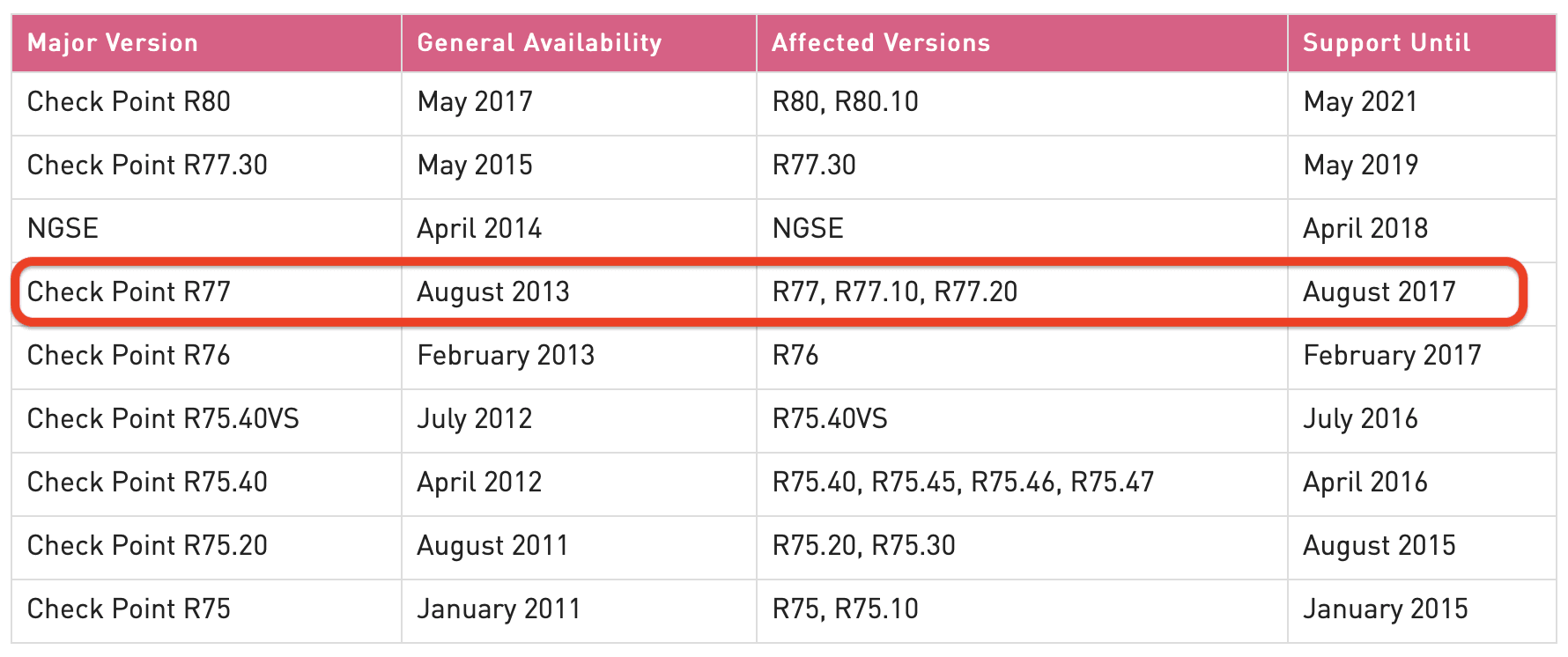

У другого нероссийского вендора Check Point, к сожалению, сертифицирована версия (R77.10), официально снятая с поддержки год назад.

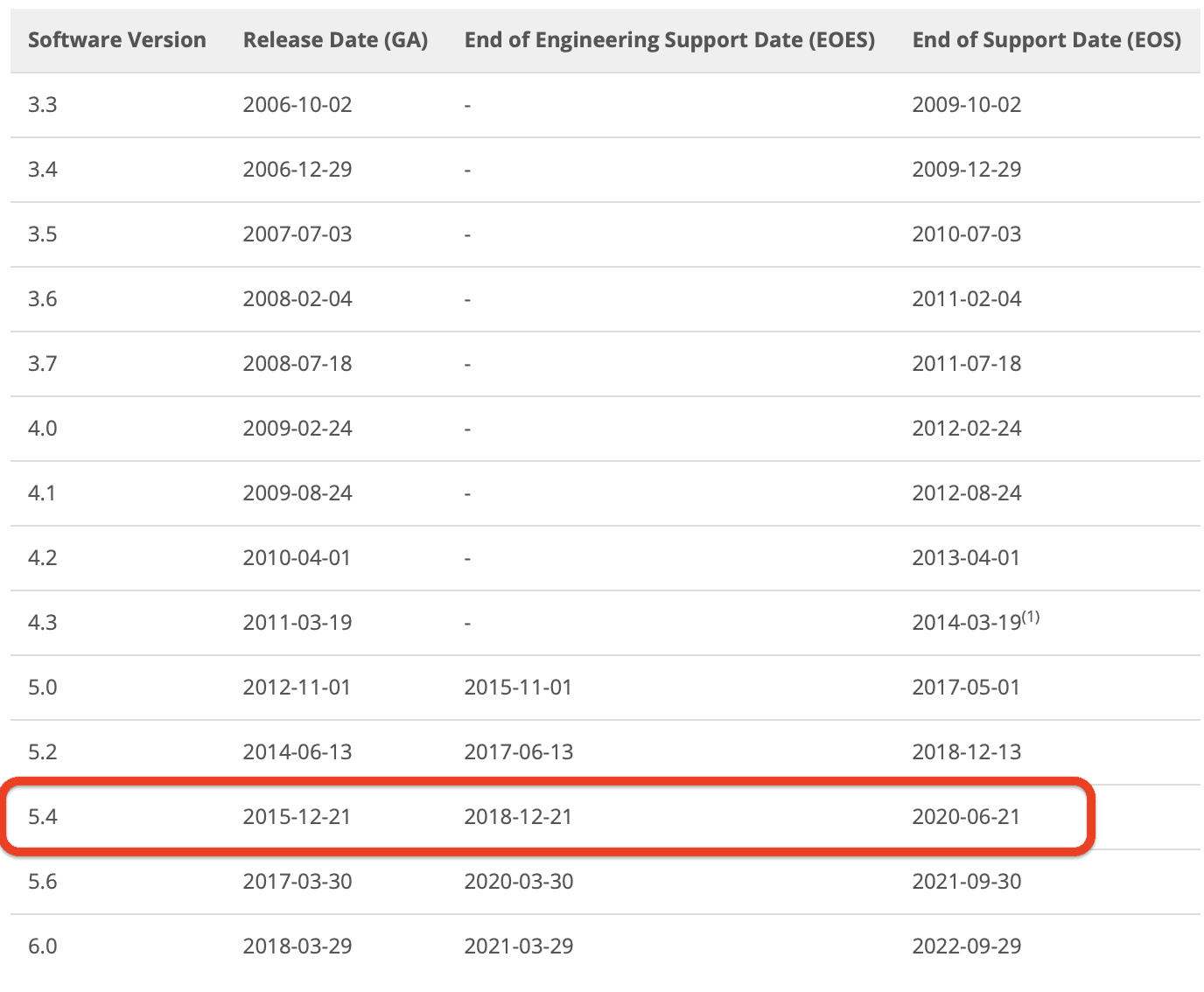

У ещё одного зарубежного производителя Fortinet сертифицирован “программно-аппаратный комплекс «FortiGate», функционирующий под управлением операционной системы FortiOS 5.4.1”. Данная версия будет снята с инженерной поддержки в декабре 2018 года, а окончательно - только в 2020 году (информация из раздела Службы поддержки: Fortinet Life Cycle Information, для доступа нужно иметь зарегистрированный аакаунт).

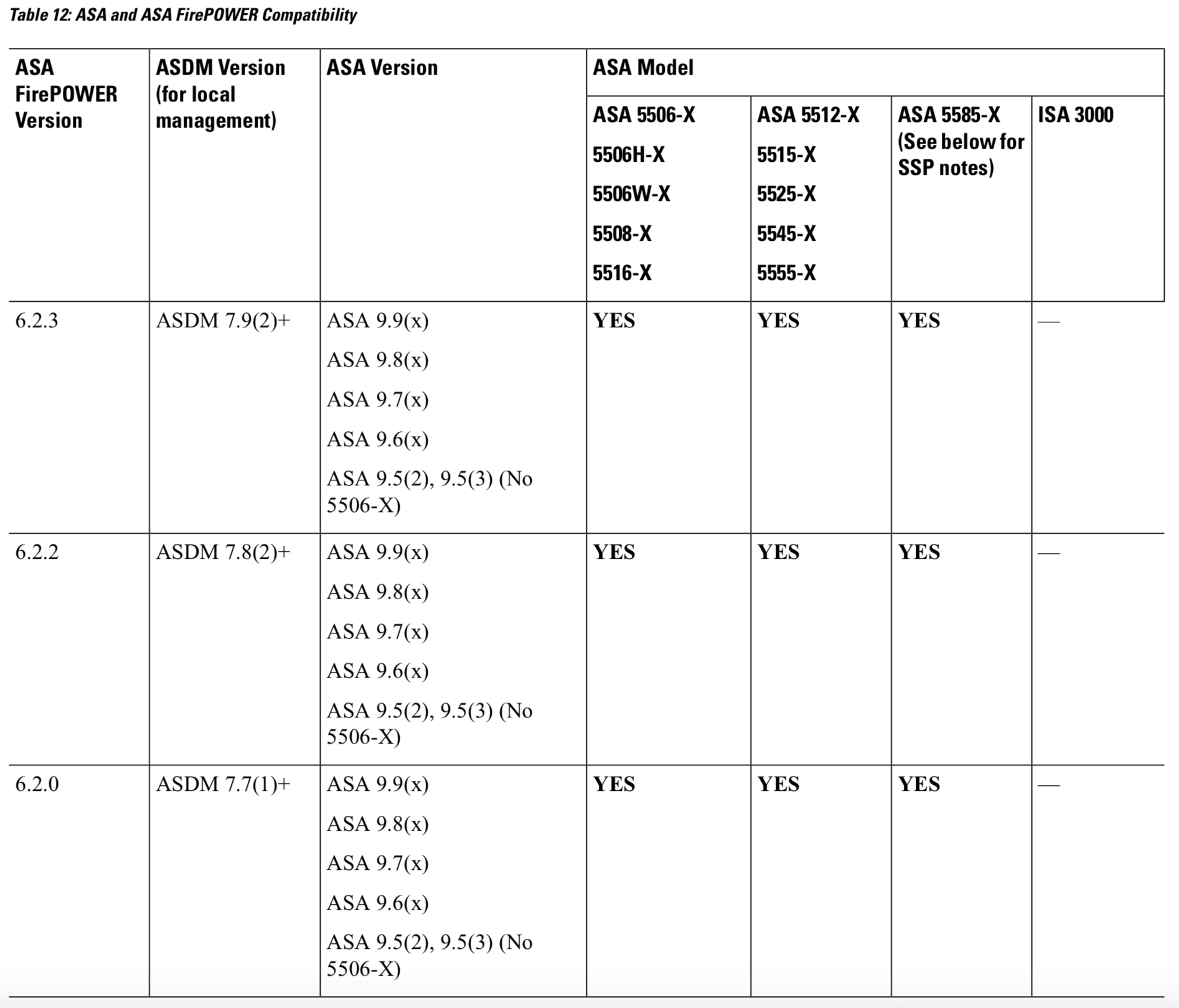

Наконец, у Cisco сертифицирована “система обнаружения вторжений Cisco ASA FirePOWER версии 6.2”, являющаяся актуальной, что и понятно - сертификат был получен только в марте этого года.

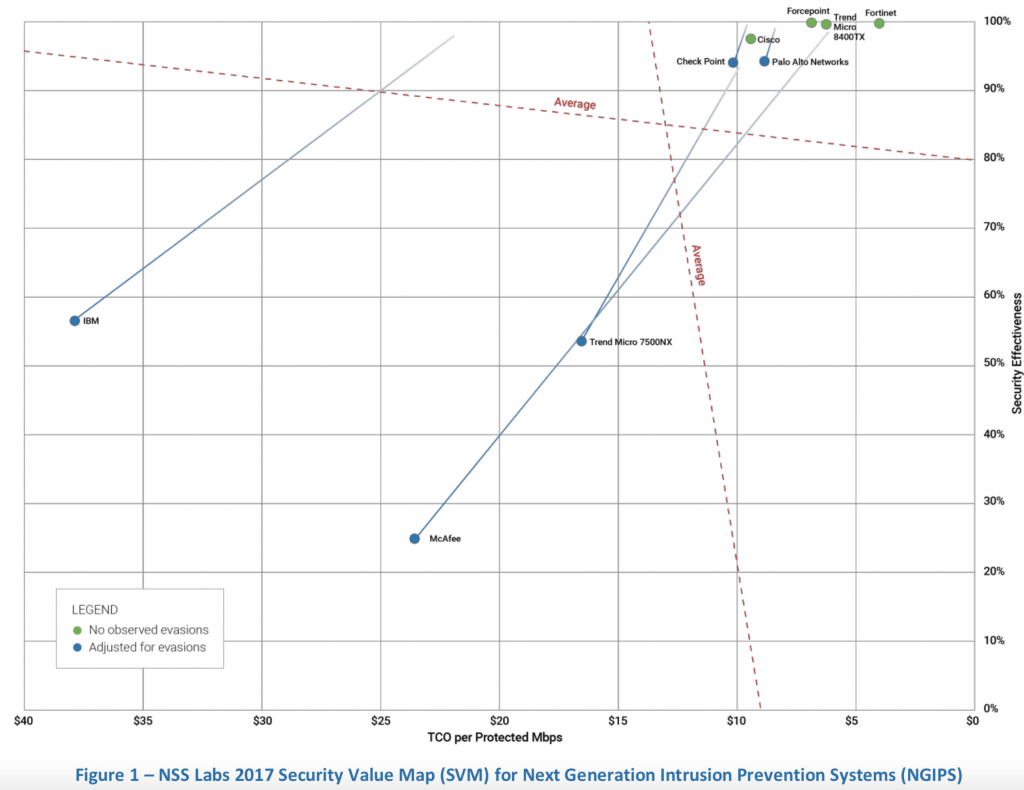

Кстати, в отчёте NSS Labs 2017 Security Value Map (SVM) for Next Generation Intrusion Prevention Systems (NGIPS) от ноября прошлого года фигурируют такие модели и версии продуктов упомянутых производителей:

- Check Point Software Technologies 15600 R77.30

- Cisco FirePOWER 8350 v6.2.0.1

- Fortinet FortiGate 600D v5.4.5

- Trend Micro 7500NX v3.9.2.4784

Итоговая таблица по версиям неотечественных продуктов выглядит так (для Trend Micro требуется уточнение номера сертифицированной версии):

| ПРОИЗВОДИТЕЛЬ | СЕРТИФИЦИРОВАНО | СТАТУС | В ОТЧЁТЕ NSS LABS | ТЕКУЩАЯ ВЕРСИЯ |

|---|---|---|---|---|

| Check Point | R77.10 | Снята с поддержки | R77.30 | R80.10 |

| Cisco | FirePOWER 6.2 | Актуальна | FirePOWER 6.2.0.1 | FirePOWER 6.2.3 |

| Fortinet | 5.4.1 | Поддерживается | 5.4.5 | 6.0 |

| Trend Micro | NX 3* | Поддерживается* | NX 3.9.2.4784 | NX 3.9.3 |

| Trend Micro | SMS 3* | Снята с поддержки* | - | SMS 5.1.0 |

В качестве пожелания авторам и составителям реестра ФСТЭК отмечу, что было бы здорово в реестре видеть в явном виде сертифицированную версию продукта с детализацией хотя бы до одной цифры после точки для всех средств защиты информации.

Ну, и ошибок, которых, понятно, не избежать на 100%, хотелось бы поменьше.

Комментарии из Telegram

Комментарии ВКонтакте